گزارش اخیر منتشر شده توسط اداره ملی سایبری اسرائیل درباره جرایم سایبری در این کشور نشان میدهد که در سال ۲۰۲۴، بیش از ۳۰۰ حمله باجافزاری در اسرائیل مستند شده است که به احتمال زیاد توسط مجرمان سایبری انجام شده است. با این حال، تعداد واقعی به طور قابل توجهی بیشتر تخمین زده میشود، زیرا بسیاری از حوادث احتمالاً گزارش نشدهاند.

تحلیل بخشهای اصلی هدف حملات باجافزاری نشان میدهد که دفاتر حقوقی و حسابداری ترجیحیترین اهداف برای مجرمان سایبری هستند و پس از آنها کلینیکهای دندانپزشکی و کسبوکارهای صنعت هتلداری و گردشگری قرار دارند. سایر بخشهای گزارش شده در سال جاری شامل شرکتهای لجستیک، گاراژها و کارخانههای تولیدی است.

رایجترین انواع بدافزارهای باجافزاری مشاهده شده در اسرائیل عبارتند از: فوبوس (Phobos)، استاپ/دیوییو (STOP/DJVU) و انواع مبتنی بر لاکبیت بیلدر (LockBit Builder).

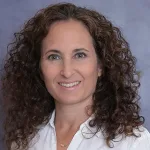

سوفی استریک، پژوهشگر تهدیدات در اداره ملی سایبری، توضیح میدهد: «کسبوکارهای کوچک و متوسط به دلیل ضعف در دفاع سایبری و فقدان نظارت نظارتی، همچنان هدف اصلی مجرمان سایبری هستند. یک پشتیبانگیری مناسب و بهروز شده یک امتیاز لوکس نیست، بلکه شرط اساسی بقای کسبوکار است. در کنار ابزارهای امنیت سایبری، آموزش کارکنان و مدیریت هویت و دسترسی، یک پشتیبانگیری جداگانه و آفلاین امنترین راه برای بازیابی سریع در صورت وقوع حمله است. این آخرین – و گاهی تنها – خط دفاعی است.»

این گزارش همچنین بیان میکند که در سال گذشته ۶,۱۳۳ سازمان در سراسر جهان تحت تأثیر حملات باجافزاری قرار گرفتهاند که ۱۵ درصد افزایش نسبت به سال قبل را نشان میدهد. تعداد عفونتهای جهانی بدافزارهای سرقت اطلاعات (infostealer) در سال ۲۰۲۴ به ۳۹,۱۱۹,۹۰۵ رسیده است که دادههای سرقت شده اغلب با قیمتهای نسبتاً پایین در دارکنت فروخته میشوند. به عنوان مثال، در اسرائیل، ۵۲,۹۱۳ عفونت سرقت اطلاعات در نقاط پایانی مختلف شناسایی شد.

رایجترین انواع بدافزارهای سرقت اطلاعات در سال ۲۰۲۴ عبارتند از: ردلاین (RedLine)، جنریک استیلر (Generic Stealer)، لاما (Lumma)، راکون (Raccoon) و استیلسی (StealC).

فعالیتهای مهاجمان سایبری در سال گذشته با تمایل به دستیابی به حداکثر تأثیر با حداقل تلاش مشخص شده است. اداره ملی سایبری موارد متعددی را شناسایی کرده است که در آنها مهاجمان از دادههای قبلاً فاش شده استفاده کرده و آنها را به عنوان نشتهای جدید داده ارائه دادهاند، که به گروههای مهاجم اجازه میدهد تا اعتبار حملاتی را که عملاً انجام ندادهاند، ادعا کنند و دیده شوند – در حالی که به اعتبار سازمانهای «مورد نفوذ قرار گرفته» آسیب میرسانند.

بر اساس این گزارش:

«سازمانهای اجرای قانون در سراسر جهان رویکرد خود را در برخورد با مجرمان سایبری تغییر دادهاند – تمرکز کمتر بر دستگیری مجرمان فردی و بیشتر بر انهدام زیرساختها و سیستمهایی که عملیات مجرمانه را تسهیل میکنند، در حالی که ارتباطات شبکهای گستردهتر بین مجرمان را بررسی میکنند. هدف، اختلال در عملیات در بلندمدت است، در نتیجه سودآوری جرایم سایبری را کاهش میدهد.»

با نگاهی به سال ۲۰۲۵، پیشبینیهای اداره ملی سایبری شامل موارد زیر است:

استفاده پیشرفته از هوش مصنوعی برای تقویت تاکتیکهای حمله

افزایش حملات کمهزینه و با تأثیر بالا

حملاتی که از اطلاعات شخصی فاش شده سوءاستفاده میکنند

بهرهبرداری از آسیبپذیریهای روز صفر (zero-day)

افزایش حملات فیشینگ و مهندسی اجتماعی مبتنی بر هوش مصنوعی

در سمت دفاع، همکاری بیشتر بین سازمانهای اجرای قانون و بخش خصوصی انتظار میرود.

برای مشاهده گزارش کامل اینجا کلیک کنید