در سال گذشته، اداره ملی سایبری اسرائیل (INCD) حدود ۲,۴۸۰ هشدار صادر کرد که ۲.۵ برابر بیشتر از سال قبل بود. بر اساس گزارش سالانه که امروز منتشر شد، ۲,۳۰۴ مورد از این هشدارها، اطلاعیههای پیشگیرانه برای سازمانها بر اساس شاخصهای مشخص حملات هدفمند بود. این گزارش همچنین نشان میدهد که در جریان عملیات «شیر خروشان»، مرکز ملی اضطرار سایبری ۱۱۹، ۷۵ درصد افزایش در گزارشهای دریافتی را نسبت به میانگین ماهانه تجربه کرده است.

گزارش سالانه، ارزیابی جامعی از وضعیت فضای سایبری اسرائیل، از جمله روند گزارشدهی حوادث، اطلاعات تهدید و هشدارها، میزان آسیبپذیری، الگوهای سرمایهگذاری در امنیت سایبری، و آمادگی و تابآوری زیرساختهای حیاتی ملی را ارائه میدهد.

از حدود ۲,۴۸۰ هشدار صادر شده: ۹۳ درصد اطلاعیههای هدفمند برای سازمانهای خاص، ۳.۷ درصد هشدار برای کل اقتصاد، ۱.۳ درصد اطلاعیههای بخشی که صنایع یا گروههای همکار خاص را هدف قرار میداد، و ۲ درصد اطلاعیههای عمومی بود که عمدتاً کمپینهای فیشینگ و کلاهبرداری را پوشش میداد.

مرکز ملی اضطرار سایبری ۱۱۹ در طول سال حدود ۲۶,۵۰۰ گزارش حادثه سایبری را مدیریت کرد که نشاندهنده افزایش ۵۵ درصدی نسبت به سال ۲۰۲۴ است. فیشینگ همچنان گستردهترین بردار تهدید باقی ماند و ۵۲ درصد از کل حوادث گزارش شده را به خود اختصاص داد. پس از آن عملیات نفوذ و جنگ روانی (۱۳ درصد)، تصاحب حسابها در شبکههای اجتماعی، ایمیل و خدمات گوگل (۱۱ درصد)، و نفوذهای غیرمجاز به سیستمها (۹ درصد) قرار داشتند.

یوسی کارادی، رئیس اداره ملی سایبری اسرائیل: «سال ۲۰۲۵ بار دیگر نشان داد که در فضای سایبری «آتشبس» وجود ندارد؛ این فضا به یک جبهه استراتژیک اصلی در حفاظت از امنیت ملی تبدیل شده است. دادهها به یک نتیجه روشن منجر میشوند: هر سازمان، سیستم و شهروندی هدف بالقوه حملاتی است که برای اختلال در تداوم عملیاتی و تضعیف تابآوری ملی طراحی شدهاند. در پاسخ به این واقعیت، INCD به انجام ماموریت اصلی خود ادامه داده است – حفاظت از زیرساختهای حیاتی و تضمین عملکرد بیوقفه دولت اسرائیل.»

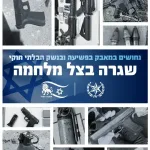

حوادث مهمی که INCD امسال به آنها پرداخته است عبارتند از: تلاش برای اختلال در عملیات مرکز پزشکی شامیر در طول یوم کیپور. حمله زنجیره تامین که یک ارائهدهنده خدمات نرمافزاری را که دادههای حساس را برای پرستاری مدیریت میکرد، هدف قرار داد. حمله مخرب پاککننده (wiper) که منجر به حذف سرورهای مشتریان در یک ارائهدهنده خدمات ابری شد.

تحقیقات INCD، بردارهای اصلی دسترسی اولیه را فیشینگ و سرقت اعتبار از طریق ایمیلهای جعلی، بدافزارهای سرقت اطلاعات (infostealer) مورد استفاده برای استخراج دادههای حساس، نفوذهای زنجیره تامین با استفاده از فروشندگان شخص ثالث به عنوان نقاط ورود، بهرهبرداری از سیستمهای قدیمی وصلهنشده، محصولات امنیتی و خدمات دسترسی از راه دور (VPN/RDP) و سوءاستفاده از دستگاههای اینترنت اشیا (IoT) آسیبپذیر برای دستیابی به پایگاههای سازمانی شناسایی کرد.